BRATISLAVA - V marci 2026 je v kybernetickom priestore opäť dôvod na obavy. Ohrozenie prináša nový malvér s názvom PromptSpy, ktorý ako prvý známy škodlivý kód pre telefóny s operačným systémom Android využíva počas svojej činnosti generatívnu umelú inteligenciu. Útočníci v ňom zneužívajú model Google Gemini na interpretáciu prvkov na obrazovke napadnutého zariadenia a získavanie dynamických inštrukcií, ako manipulovať používateľské rozhranie.

Na nebezpečenstvo upozornila spoločnosť ESET. Znamená to tak, že bežné aplíkácie, ktoré využívate majú nejakú podobu a túto grafickú či inú podobu na seba môžu zobrať aj podvodné vírusy a malvéry.

Ovládanie na diaľku a vysoké bezpečnostné riziko

Hlavným cieľom malvéru je nasadenie modulu Virtual Network Computing (VNC), ktorý útočníkom umožňuje na diaľku sledovať obrazovku obete a vykonávať rôzne akcie. Ovládať vaše kroky tak môžu prakticky na diaľku. PromptSpy dokáže zachytávať údaje zo zamknutej obrazovky, blokovať pokusy o odinštalovanie, zhromažďovať informácie o zariadení, robiť snímky obrazovky či nahrávať aktivitu ako video. Komunikácia s riadiacim C&C serverom prebieha cez šifrovanie AES.

Generatívna AI je využitá na to, aby malvér dokázal „uzamknúť“ svoju škodlivú aplikáciu v zozname nedávno použitých aplikácií. Model Gemini poskytuje krokové pokyny, ako aplikáciu pripnúť v multitaskingovom zobrazení, čím sa sťažuje jej ukončenie alebo odstránenie. Hoci je AI zapojená len v časti kódu, výrazne zvyšuje prispôsobivosť hrozby naprieč rôznymi zariadeniami a verziami systému Android.

Umelá inteligencia otvára podvodníkom dvere

"Keďže androidový malvér často využíva navigáciu založenú na UI (používateľskom rozhraní, pozn. red.), generatívna AI umožňuje útočníkom prispôsobiť sa takmer akémukoľvek zariadeniu, rozloženiu či verzii operačného systému. To môže výrazne rozšíriť okruh potenciálnych obetí," uviedol výskumník spoločnosti ESET Lukáš Štefanko. "Hlavným účelom PromptSpy je nasadiť vstavaný VNC modul, ktorý poskytuje útočníkom vzdialený prístup k zariadeniu obete," dodal Štefanko.

Malvér sa šíri cez dedikovanú webovú stránku a nikdy nebol dostupný v oficiálnom obchode Google Play. Podľa analýzy ESET ide pravdepodobne o finančne motivovanú kampaň zameranú najmä na používateľov v Argentíne, pričom môže ísť o hrozbu typu proof of concept.

Ako sa môžete "infikovať" a čo vám hrozí?

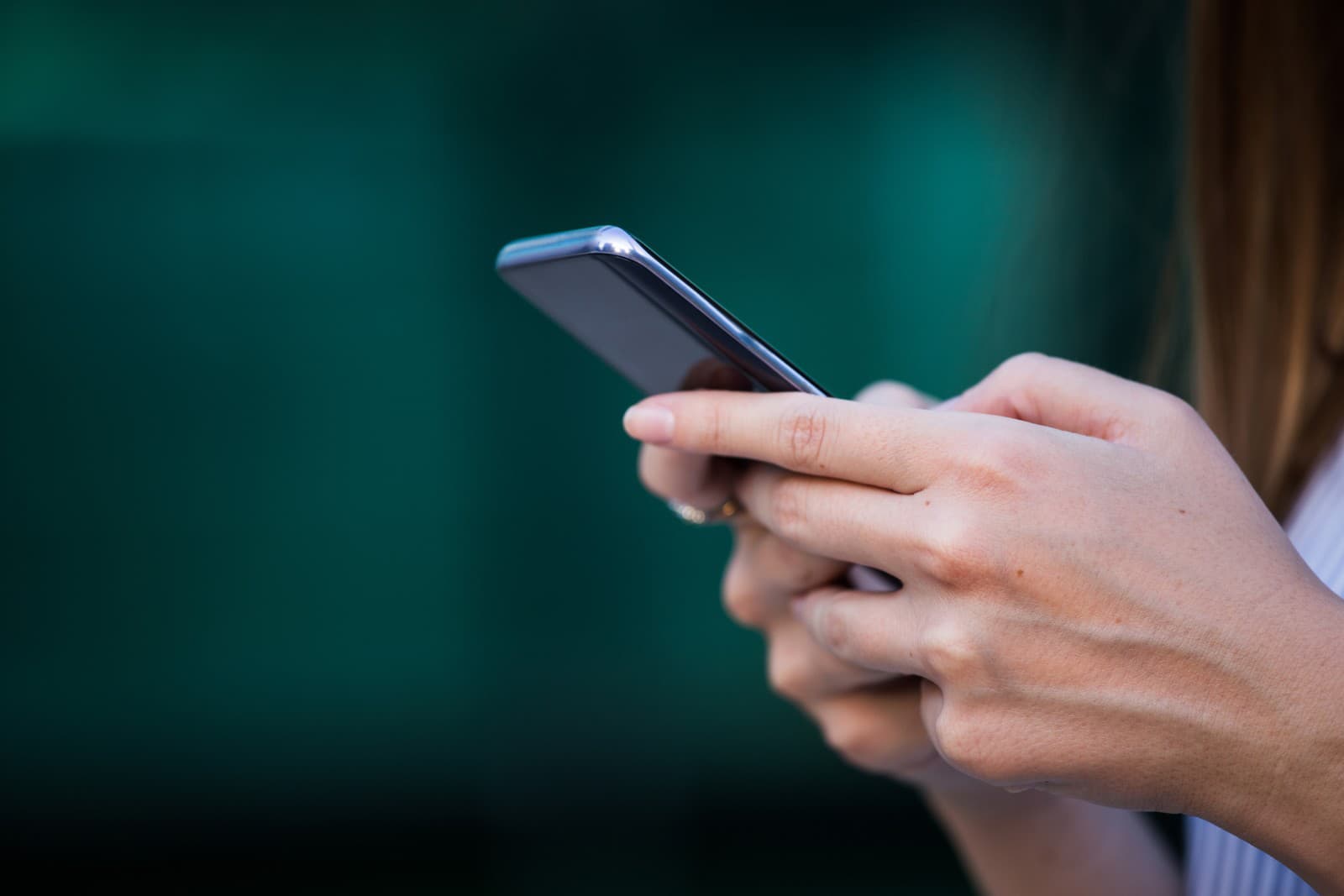

Dá sa v princípe povedať, že stačí pár sekúnd nepozornosti a jeden neobozretný dotyk pri potvrdení overenia na obrazovke smartfónu cez neznámy odkaz alebo aplikáciu a útočník môže získať prístup k telefónu. Tento škodlivý program v telefóne rozvíja svoje operácie a predstiera, že je bežnou súčasťou softvérovej výbavy mobilu a aj sa tak správa. Aj preto si užívateľ nemusí dlho nič všimnúť. Hlavne ak ide o neskúseného človeka.

{{ poll.title }}

{{ poll.title }}

{{ poll.thanks }}

{{ poll.title }}

{{ profiles[profileEvalueated.index].name }}

Zhoda: {{ profileEvalueated.weightPercentage }}%

Ak sa vírus v telefóne "udomácni", hrozí vám to, že bude zaznamenávať vaše akcie na internete, bude sa pokúšať zabrániť odinštalovaniu, bude si zrejme aj snímať či nahrávať obrazovku vášho mobilu.